たった一度の情報漏えいで、損害賠償は数千万円〜数億円。さらには営業停止までに発展…。たとえ何年、何十年と信用を積み上げてきたとしても失墜するのは一瞬です。小規模ECほど狙われやすく、「今まで問題なかった」「自分は大丈夫」という油断こそが最大の脆弱性といえるでしょう。

特にECサイトは住所やクレジットカード情報を扱う以上、法令上の対策義務があり、事故が起これば取引先・顧客・金融機関からの信頼を失い、事業継続すら危うくなります。

セキュリティ対策を怠った場合、次の重大リスクが発生します。

- 多額の損害賠償と復旧費用

- 企業としての信用と顧客離脱

- 法令違反による行政処分や制裁

セキュリティはコストではありません。何よりも自分自身のEC事業を守るための最低条件であり、必須条件です。

本記事では、ECサイトが直面する主要リスクと、今すぐ行うべき対策をわかりやすく解説します。まずは、自社サイトが本当に安全なのか確認しましょう。

記事を先読み

①ECサイトでセキュリティ対策が重要な理由

一度の事故で数億円規模の賠償や営業停止を招く恐れがあるうえ、2025年3月末までの3Dセキュア導入などは法的に必須です。

②ECサイトのセキュリティ強化策

信頼性の高いECカートの利用を軸に、WAF導入や通信の暗号化、スタッフ教育によりシステムと運用の両面を固めるのが重要です。

③セキュリティ事故が起きたときの対応

被害拡大を防ぐアクセス遮断を最優先し、専門家と連携して正確な状況を公表、再発防止策を講じて信頼回復に努めます。

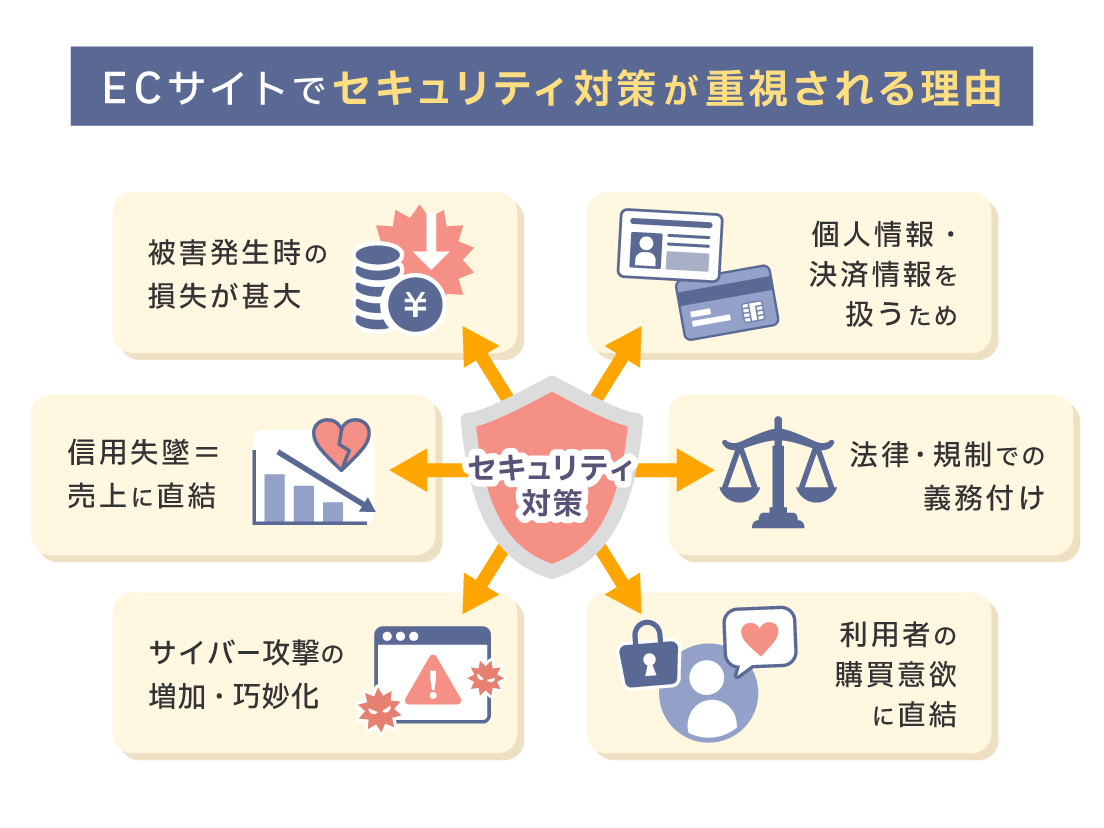

ECサイトでセキュリティ対策が超重要視される6つの理由

ECサイトでセキュリティ対策が重要視される最大の理由は、トラブルが発生した際の損失が非常に大きいことです。また、個人情報や決済情報が漏えいすれば、企業の信用が失われ、事業全体に深刻な影響を及ぼします。

以下で、ECサイト運営でセキュリティ対策が欠かせない6つの理由について解説します。

1.被害発生時の損失が甚大なため

ECサイトで不正アクセス、情報漏えい、Webサイト改ざんなどのセキュリティ事故が発生した際は、損害額が数千万円から数億円規模になることも珍しくありません。補償費用・顧客対応・広報、システム改修など、多方面で莫大なコストが発生します。

実際の判例を見ても、個人情報漏えいでは1人あたり数千円〜数万円の損害賠償が認められており、被害者数が多いほど総額が膨れ上がります。

とくに中小企業の場合には、一度のセキュリティ事故で経営が立ち行かなくなるケースもあります。ECサイトのセキュリティ対策は、コストではなく企業のための予防投資です。

2. 個人情報・決済情報を扱うため

ECサイトでは、住所・氏名・電話番号・クレジットカード番号などの重要な情報を扱います。このような重要な個人情報が漏えいすれば、顧客に対する金銭的損害やプライバシー侵害に直結します。

情報流出が明るみに出れば、「このECサイトは信用できない」と顧客が離れてしまうおそれがあるでしょう。一度信頼を失うと、再購入やリピーターの獲得は今までよりも一気にハードルが高くなってしまいます。ECサイトのセキュリティ対策は、 顧客情報を保護し、ビジネスの信頼を保つための重要な基盤です。

3.信用失墜=売上に直結するため

ECサイトでセキュリティ事故が起これば、SNSやニュースなどで一瞬にして拡散されます。信用を失えば、ECサイトを利用する顧客は減少します。さらに、ブランドイメージが傷付けば、信頼回復のために膨大な時間と費用が必要です。

安心感はECサイトの競争力のひとつであり、セキュリティ対策は顧客からの信頼という目に見えない資産を守る手段です。

4.法律・規制で義務付けられているため

ECサイトのセキュリティ対策は選択ではなく、義務として求められています。個人情報保護法やクレジットカード業界の国際的なセキュリティ基準であるPCI DSSなど、EC事業者にはさまざまな法令やガイドラインが適用されます。

また、クレジットカード・セキュリティガイドラインでは、2025年3月末までにECサイトへの3Dセキュア2.0の導入を求めています。違反によって行政指導や損害賠償に発展することもあるため、「知らなかった」では済まされません。

ECサイトのセキュリティ対策は、努力義務ではなく事業継続の条件と捉える必要があります。

参考:「クレジットカード・セキュリティガイドライン」が改訂されました (METI/経済産業省)

5.サイバー攻撃の増加と巧妙化しているため

ECサイトに対するサイバー攻撃は増加しており、常に最新のセキュリティ対策を講じる姿勢が重要です。脆弱性を突く「SQLインジェクション」や「不正ログイン」など、サイバー攻撃の手口は日々巧妙化しています。

特に中小規模ECサイトはセキュリティが甘いと見られて狙われる場合もあります。サイバー攻撃は、大手だけでなく小規模ECサイトも標的です。事業規模の大小を問わず、ECサイトのセキュリティ対策は必須といえるでしょう。

6.利用者の購買意欲に直結するため

多くのユーザーは、ECサイトの安全性を購入の判断基準にします。安全性の見える化は、ECサイトの売上を左右する重要なポイントです。「https://」で始まっているか、鍵マークがついているかなどが、安全性の具体的な判断基準です。

安心して購入できるという信頼感は、商品やサービスの購入率(CVR)向上につながります。反対に、セキュリティ対策が不十分だと、購入途中で離脱するカゴ落ちを増やす可能性があります。

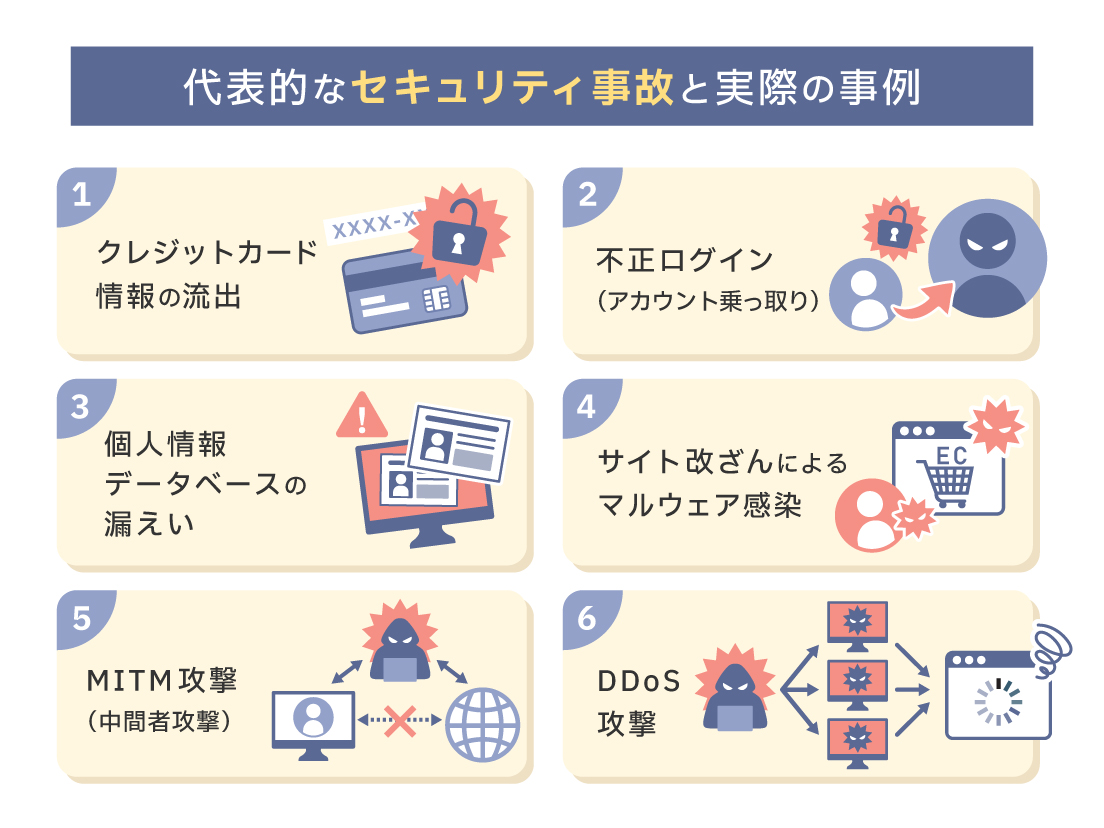

代表的なセキュリティ事故と実際の事例

ECサイトにおける代表的なセキュリティ事故を、実際の事例を交えながら紹介します。具体的なリスクを把握することは、実効性の高いセキュリティ対策をとるために重要です。

特に定期購入は、継続的な収益が見込める一方、カード情報の長期保持やログイン頻度の増加により、セキュリティ事故が生じやすい傾向にあります。顧客の信頼を損なわないためにも、通常購入以上に警戒が必要です。

1.クレジットカード情報の流出

ECサイトの決済画面や不正アクセスにより、カード番号・有効期限・セキュリティコードなどが盗まれる事件は後を断ちません。フィッシングメールや偽のSMSの送信、偽装されたチェックアウトページへの誘導、入力フォームの改ざんなど、攻撃者はさまざまな手口を駆使します。

特に定期購入は、決済情報を継続的に扱い、クレジットカード情報を長期保持するため、サイバー攻撃の標的となりやすい傾向があります。

実際に日本国内でも、大手コーヒーチェーンやスポーツチームの公式ストアなどで、数千から数万件規模のクレジットカード情報の流出事件が発生しました。ECサイト側のセキュリティ対策としては、決済代行サービスの利用やPCI DSSへの準拠が挙げられます。

2.不正ログイン(アカウント乗っ取り)

攻撃者にアカウントを利用される不正ログインは、不正購入や個人情報の窃取を目的に行われます。ユーザーが複数サイトで使い回しているIDとパスワードを悪用してログインを試みる「パスワードリスト攻撃」が、不正ログインの代表的な手口です。

また、アカウント情報の漏えいによって、第三者が勝手に定期購入を設定する「なりすまし注文」も問題となっています。 SNSなどで流出したパスワードを使い、複数サイトで不正注文が行われるケースは決して珍しくありません。

不正購入やポイントの不正利用などが発生した場合、企業側も補償対応に追われます。そのため、ECサイトにおける多要素認証(2段階認証)やログイン試行回数の制限により、被害を未然に防ぐ対策が求められます。

3.個人情報データベースの漏えい

サーバーやクラウドの設定不備や脆弱性を突かれ、個人情報が大量流出する事故も発生しています。2024年には大手エンターテイメント企業がサイバー攻撃を受け、約25万人の個人情報が流出する事件が発生しました。

名前・住所・メールアドレスなどの個人情報の漏えいは、フィッシング詐欺をはじめとした二次被害につながる危険があります。フィッシング詐欺では、 「更新手続き」や「支払い確認」を装ったメールが送られ、顧客がログイン情報を入力してしまうケースが後を絶ちません。 有名ブランドになりすました偽メールから偽サイトへと誘導され、個人情報が盗み取られる事例も多発しています。

アクセス権限の最小化、通信データの暗号化、監査ログの管理などを徹底することで、個人情報漏えいのリスクを最小限に抑えることが可能です。

4.サイト改ざんによるマルウェア感染

ECサイトのソースコードの改ざんによるマルウェアへの感染は、重大なセキュリティ事故です。情報の窃取、サイバー攻撃の踏み台にされるといった事象につながれば、ブランドイメージが大きく損なわれます。

また、マルウェア感染は発見が遅れやすく、ECサイトを訪れたユーザーにも被害が広がる可能性があります。マルウェアを埋め込むMagecart攻撃などが世界的に拡大しており、多数のECサイトでユーザーのクレジットカード情報が盗まれました。

WAF(Web Application Firewall)の導入、改ざん検知機能を備えたセキュリティソフトの導入、ソフトウェアを常に最新状態に保つことなどが、マルウェア対策として有効です。

WAFは不正な通信を遮断するため、Webサイトの改ざんを狙う攻撃や脆弱性を狙った通信などへの対処に効果を示します。

5.MITM攻撃(中間者攻撃)

MITM(Man-In-The-Middle)攻撃とは、攻撃者が利用者と利用サービス(ウェブサイトやアプリなど)の間の通信へ不正に割り込み、通信データの盗聴や改ざんを行うサイバー攻撃のことです。

攻撃者が送受信者に巧妙になりすます上、潜伏期間が長いため気づくのが難しく、発覚時に大きな被害を受けていることも珍しくありません。

通信が暗号化されていない場合には、このMITM攻撃により決済金額や口座情報を改ざんされるリスクもあります。特に、古い通信環境やセキュリティ対策が不十分なサイトでは注意が必要です。

6.DDoS攻撃

DoS攻撃・DDoS攻撃は、大量のアクセスやデータ送付によりサーバーをダウンさせる攻撃です。DDoS攻撃を受けるとECサイトの動作は重くなり、最悪の場合にはアクセスができなくなります。

ユーザーはECサイトが利用できなくなるため、機会損失や信頼の低下を招きます。また、セールやキャンペーン時にDDoS攻撃を受ければ、大幅に利益を損ねる恐れがあるため十分な対策が必要です。

DDoS攻撃の対策には、CDN(コンテンツ配信ネットワーク)やクラウド型WAFの導入が有効です。CDNは大規模配信に特化したネットワークで、DDoS攻撃による大量アクセスを分散し、サーバーダウンを防ぎます。WAFは不正な通信を遮断するため、DDoS攻撃対策として有効です。

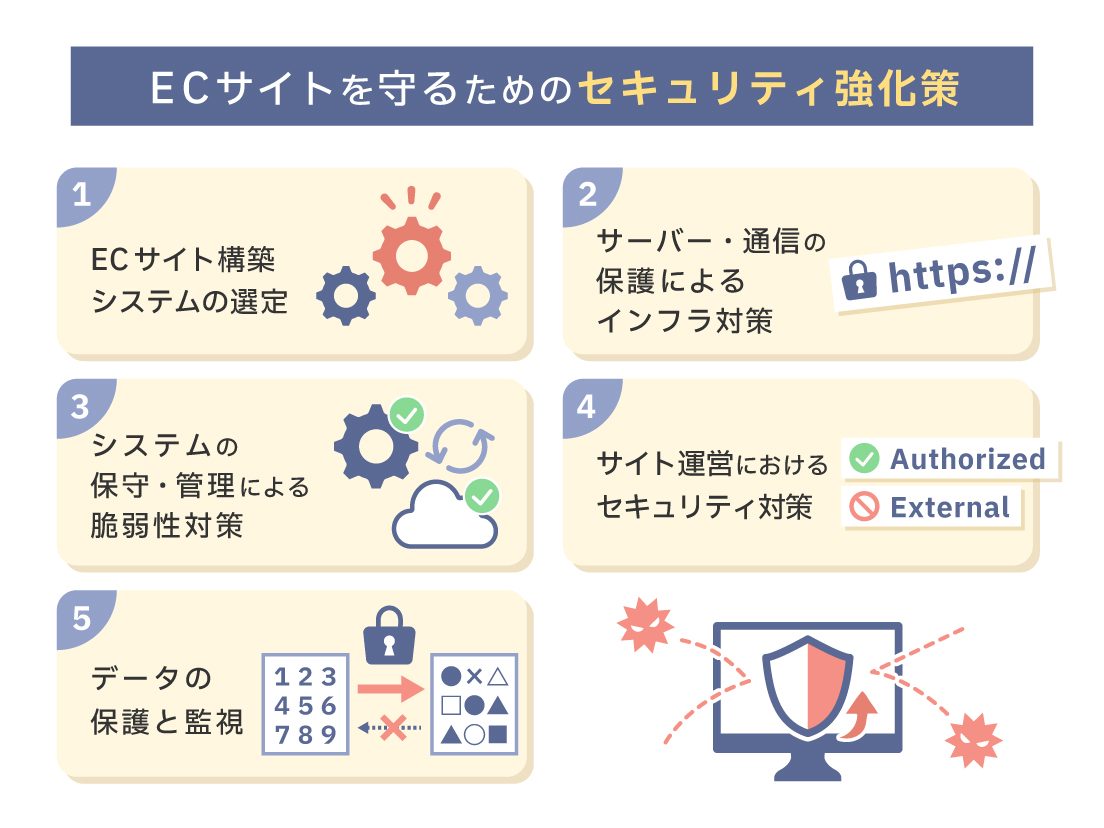

ECサイトを守るためのセキュリティ強化策と基本知識

通信の暗号化、システムの最新版の維持、ログ管理、ECサイト構築システムの利用など、ECサイトのセキュリティ対策の基本知識と重要ポイントについて解説します。

1.ECサイト構築システムの選定

自社でECサイトをイチから構築するよりも、信頼性の高いECサイト構築システムを利用すると、結果的にセキュリティ対策の強化につながります。

Shopify・BASE・イージーマイショップなどの主要プラットフォームでは、最新のセキュリティ対策が標準で行われています。たとえばイージーマイショップでは、常時SSL化・脆弱性診断・ハイブリッド指紋認証といった業界トップクラスのセキュリティ対策に対応しています。

ECサイトを自社で開発する場合には、サーバー監視や脆弱性対応など専門知識と継続的なメンテナンスが必要です。一方、プラットフォームを利用すれば、自動で最新の状態にアップデートされるため、セキュリティの水準を手軽に維持できます。

さらに、不正アクセス検知や決済システムの安全性も高く、ユーザーに安心感を与えられます。プラットフォームを活用してセキュリティリスクを低減すれば、運営者が商品企画や販売戦略など本質的な業務に集中できる点もメリットです。

2.サーバー・通信の保護によるインフラ対策

SSL/TLSによる通信の暗号化

ECサイトでは、ユーザーが入力する名前・住所・電話番号・カード情報などの機密データを暗号化するために、SSL/TLS対応が欠かせません。SSL/TLSとは、通信データを暗号化・復号化することで第三者による盗聴や改ざんを防ぐ技術です。

SSL/TLSに対応したECサイトでは、URLが「https://」で始まり、鍵アイコンが表示されます。鍵マークをクリックすると、通信が保護されているかや証明書の詳細情報を確認できます。

さらに、ECサイトでは信頼性の高いSSLサーバー証明書の取得も重要です。SSLサーバー証明書は、ドメインの利用権と運営者の実在性を証明し、サイトの安全性を利用者に示す役割を果たします。

SSLサーバー証明書には「ドメイン認証(DV)」「企業実在認証(OV)」「EV認証」の大きく3つのレベルがあります。

- ドメイン認証(DV):ドメインの所有権のみを確認するもので、無料のLet’s Encryptで取得可能

- 企業実在認証(OV):ドメインの所有権に加え、企業の法的な実在性を確認

- EV認証:世界標準の認証ガイドラインに沿って組織情報を審査するもっとも信頼性が高い証明書

信頼度の高い証明書を導入することでユーザーに安心感を与えられ、ECサイト全体の信頼性向上にもつながります。

WAFによる不正アクセス遮断

ECサイトの運営において、避けて通れないのがサイバー攻撃のリスク。外部からの攻撃に効果的なのが、WAFの導入です。WAFは、一般的なファイアウォールでは防ぎきれないWebアプリケーション特有の攻撃を検知し、自動的に遮断します。

WAFにはクラウド型・オンプレミス型があり、近年は導入のハードルが低いクラウド型が主流です。クラウド型は、最新の攻撃パターンに合わせて自動でルールが更新されるため、常に鮮度の高い防御が可能。ただし、正常なアクセスを誤って遮断しないよう、導入後の細かなチューニングは欠かせません。ログを分析して攻撃の傾向を可視化し、アップデートし続けることで、継続的なセキュリティ強化に努めましょう。

3.システムの保守・管理による脆弱性対策

脆弱性対策と迅速なアップデート

ECサイトに利用するCMS・プラグイン・ECカートシステムなどのソフトウェアは、常に最新の状態に保つことが基本です。更新せずに放置していると、既知の脆弱性を悪用され、サイト改ざんや情報漏えいのリスクが高まります。

パソコンやサーバーのOS・ミドルウェアも同様に最新の状態に保ちましょう。脆弱性を悪用してソースコードを改ざんするSQLインジェクションやクロスサイトスクリプティング(XSS)など、代表的なサイバー攻撃の手口を理解し、セキュリティ対策を講じる必要があります。

また、定期的に脆弱性診断ツールを活用して、リスクを洗い出すのも効果的です。不要になったプラグイン、開発・更新が停止したソフトウェアは、攻撃者の入口になりやすいです。削除または代替手段への切り替えを検討しましょう。

定期的なバックアップと復旧体制の整備

サイバー攻撃やシステム障害、自然災害など、ECサイトの継続を脅かすリスクをゼロにすることは不可能です。だからこそ、万が一の事態に備えたデータのバックアップと復旧(DR)計画は、ECサイトの運営における命綱となります。

バックアップで重要なのは、商品データや顧客情報、受注履歴といった重要なデータを、「いつ・どこへ・どう保存するか」を明確にすることです。データの暗号化はもちろん、遠隔地バックアップやクラウドストレージ、世代管理などを行うことで、データ消失のリスクを最小限に抑えられます。

さらに、いざという時に迷わず動けるよう、復旧手順をマニュアル化しておくことも忘れてはなりません。「バックアップを取っているから安心」で終わらせず、「いつでも確実に復旧できる」体制を整えておくことが、迅速な信頼回復に繋がります。

4.サイト運営におけるセキュリティ対策

認証とアクセス制御

認証とアクセス制御も、ECサイトにおける重要なセキュリティ対策のひとつです。ユーザーがECサイトにログインする際には、IDとパスワードのみの認証に頼らず、二段階認証やワンタイムパスワード(OTP)を導入することで、不正ログインのリスクを大幅に減らせます。

また、ECサイトの管理画面やサーバーへのアクセスにはIPアドレス制限やVPN接続を活用し、社外からの不正なアクセスを防ぎましょう。特に複数の担当者が管理する場合には、アカウントごとに最小限の権限のみを付与する「最小権限の原則」が重要です。これにより、誤操作や内部不正による情報漏えいのリスクを抑えられます。

また、管理者アカウントの利用履歴をログとして残すことで、不審な操作を早期に検知でき、万が一の際にも原因を特定しやすくなります。

運営スタッフへの教育と運用ルールの浸透

ECサイトのセキュリティを強固にするためには、システムだけでなく、運用する人の意識を高めることが不可欠です。どれほど高度なセキュリティ対策を実施しても、人為的なミスや管理の甘さがあると、そこがセキュリティホールとなってリスクが高まります。

新入社員に限らず、全スタッフを対象に継続的なセキュリティ教育を行うのが重要です。最新のフィッシングメールの手口や不審なリンクの見極め方など、実務に直結する知識をeラーニングや定期研修で共有しましょう。単に「ルールを守れ」と強制するのではなく、「なぜこの対策が必要なのか」という背景をわかりやすく伝えることで、スタッフ一人ひとりの自発的な行動を促せます。

また、複雑なパスワードの設定や定期的な見直し、ファイル共有の手順といった運用ルールの明文化も欠かせません。業務の変化や新たな脅威に合わせてルールを柔軟にアップデートし、常に現場で使えるガイドラインとして浸透させることが、内部不正や情報漏えいの防止につながります。

5.データの保護と監視

ログ管理と不正アクセスの常時監視

ECサイトへのアクセスログ・アプリケーションログ・ファイアウォールのログなどを記録し、異常な挙動を早期に検知できる監視体制を整えましょう。これらを継続的に確認することで、不審な挙動や不正アクセスの兆候を早期に発見できます。

さらにIDS(侵入検知システム)やIPS(侵入防御システム)を導入すれば、疑わしい通信の検知や遮断ができ、自動で攻撃を防御することが可能です。これにより、被害が拡大する前に対処できるセキュリティ体制が整います。ュリティ事故発

また、日常的にログを蓄積・分析することで攻撃の手口や傾向を可視化し、今後のECサイトのセキュリティ対策に活かせます。セキュリティインシデントは「起きてから対応」ではなく、「発見を早めて被害を最小化」する姿勢が重要です。

データ保護と暗号化

ECサイトの運営では、保存するすべてのデータに対して適切な保護や暗号化が不可欠です。

まず、データベース内のユーザーのパスワードは、必ずハッシュ化して保存します。ハッシュ化とは、データを不可逆的に変換し、第三者が元の値を復元できないようにする技術です。これにより、万が一ECサイトのデータベースが流出しても、パスワードそのものが漏えいするリスクを大幅に軽減できます。

また、クレジットカード情報は自社で保持せず、決済代行会社に委託することが原則です。決済代行会社はPCI DSS(国際的なカード情報保護基準)に準拠しており、安全な決済環境を提供しています。さらに、ユーザーの個人情報も暗号化して保存することで、不正アクセスが発生した際の被害を最小限に抑えられます。

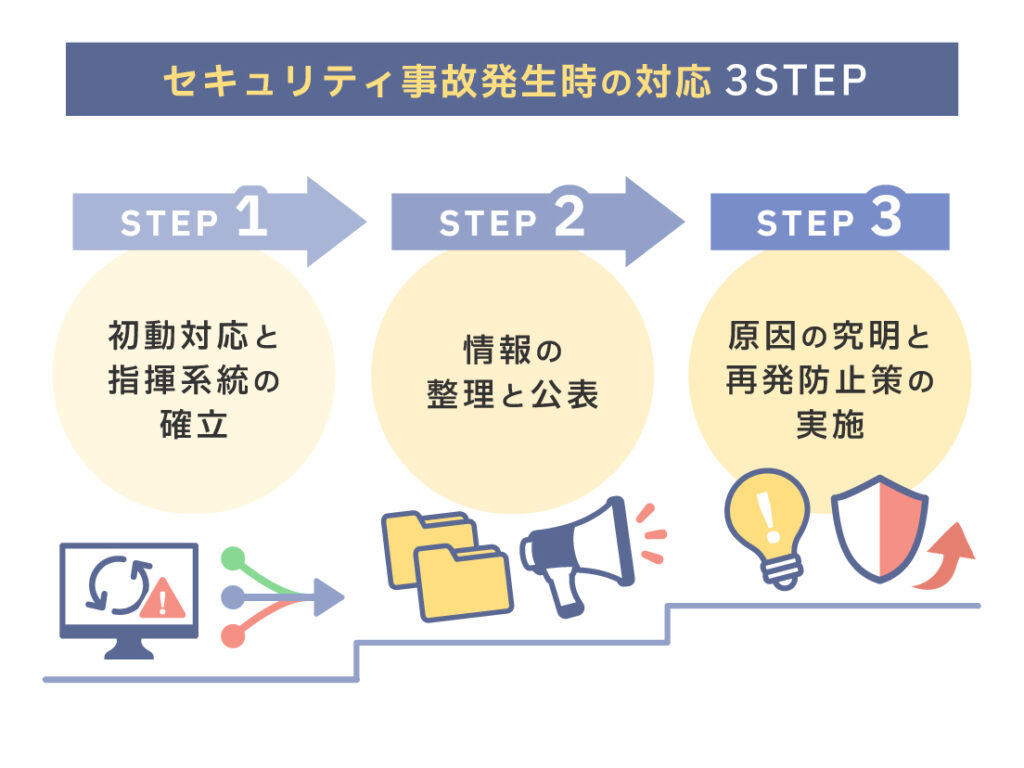

セキュリティ事故発生時の対応方法

万全の備えをしていても、サイバー攻撃やヒューマンエラーによるインシデントのリスクを完全にゼロにすることはできません。重要なのは、セキュリティ事故が発生したときの被害を最小限に抑え、いかに迅速にサービスを復旧させるかを事前にシミュレーションしておくことです。

以下では、セキュリティ事故が発生したときの対応方法を解説します。

1.初動対応と指揮系統の確立

インシデント発生直後の数時間は、被害の規模を左右する極めて重要な局面です。まずは冷静に状況を確認し、「何が起き、どこまで影響が及んでいるか」を正確に把握します。焦ってシステムを再起動すると、調査に必要なログやアクセス記録などの証拠を上書きしてしまう恐れがあるため、慎重な操作が求められます。

並行して、不正アクセスの経路遮断やアカウントの凍結など、被害を食い止めるための対応を行います。また、経営層や法務、広報など社内を横断するチームを立ち上げ、指揮系統を一本化するのも混乱回避には不可欠です。自社のみで解決が困難な場合は、フォレンジック(原因分析)の専門家など外部パートナーと速やかに連携しましょう。

2.情報の整理と公表

続いて社内で「判明した事実」と「調査中の事項」を切り分けて共有し、情報の錯綜を防ぎます。顧客や関係機関への報告は、事実確認を十分に行った上で、隠蔽を疑われない適切なタイミングで実施します。

特に個人情報漏えいが疑われる場合は、法令に基づく個人情報保護委員会への報告義務を念頭に、広報や法務と連携して誠実な対外コミュニケーションを図ることが、信頼を回復するための第一歩となります。

3.原因の究明と再発防止策の実施

事態が沈静化した後は、ログ解析による侵入ルートの特定やシステム・運用フローに潜んでいた脆弱性の洗い出しを徹底的に行います。

再発防止には、定期的なパッチ適用などの「即効性のある対策」に加え、システム構成の刷新や従業員教育といった中長期的な対策が欠かせません。事故から得た教訓を運用プロセスにフィードバックし、常にアップデートし続けることで、より強固なECサイト運営体制へとつながります。

ECサイトの定期購入で注意すべき運用トラブルと対策

セキュリティ強化とあわせて行いたい、ECサイトの定期購入でよくある運用トラブルと対策を紹介します。

1.解約手続きの不備

定期購入は、解約手続きが複雑でわかりにくいと顧客の不満が蓄積しやすいため、注意が必要です。また、顧客がWebやSNSで拡散して悪評が広まると、ブランドの信頼性が損なわれるだけでなく、最悪の場合、法的なトラブルに発展する可能性もあります。

そのため、ECサイトでは解約手続きをスムーズに行えるよう工夫する必要があります。オンラインで簡単に解約できる機能を提供するのはもちろん、カスタマーサポートを充実させ、顧客が安心して手続きできる環境を整えましょう。 さらに、解約に関する情報を明確に表示し、顧客が疑問を持たないように配慮することも大切です。解約理由を分析し、顧客の声を反映させた改善策を講じることで、解約率の低下につながります。

2.在庫切れによる配送遅延

定期購入は、決まったタイミングで確実に届くことが前提となっています。そのぶん、在庫切れや配送遅延があると顧客が離れてしまいやすいので注意が必要です。配送プロセスを効率化し、予定通り商品が到着するようスケジュールを管理しましょう。スムーズな物流管理や配送ルートの最適化、配送状況の追跡など、配送パートナーとの連携を強化することも重要です。

また、配送が遅延する場合は、遅延の理由や到着日時を迅速に伝えることで、顧客の信頼を損なうリスクを回避できます。

3.自動更新の誤設定

自動更新の誤設定は、定期購入で起こりやすいトラブルのひとつです。自動更新のタイミングがずれると二重請求が発生し、顧客からの信頼を大きく損ないます。

トラブルを防ぐためには、顧客からの誤請求や不正請求の報告に対して迅速に対応することが大切です。問題が発生した場合は適切な調査を行い、速やかに解決策を提示して、顧客の信頼を取り戻す努力が求められます。また、支払いに関する情報を透明にし、顧客が支払い日や金額を明確に把握できるようにしておくと安心です。

知っておきたいECサイトのセキュリティガイドライン

ECサイトのセキュリティガイドラインの例として、IPA(情報処理推進機構)の「ECサイト構築・運用セキュリティガイドライン」と、経済産業省が定める「クレジットカード・セキュリティガイドライン」の要約を紹介します。

IPA(情報処理推進機構)のガイドラインを優しく要約

引用元:https://www.ipa.go.jp/security/guide/vuln/guideforecsite.html

ECサイトにおける個人情報やクレジットカード情報などの情報漏えいが増加しているため、IPA(情報処理推進機構)は2023年3月に「ECサイト構築・運用セキュリティガイドライン」を公開しました。

ガイドラインでは、自社のECサイトがサイバー攻撃の対象にならないと考え、セキュリティ対策を行わないことの危険性と具体的な対策について述べています。サイバー攻撃は、セキュリティ対策が不十分なECサイトが対象になります。

しかし、自社構築ECサイトの多くはセキュリティ対策が未実施で、調査対象の企業の52%がサイバー被害に遭う可能性が高い状態という結果でした。実際にサイバー被害が発生したECサイト事業者の約97%が自社構築ECサイトであったとあります。

調査の結果、脆弱性に対するアップデートや各種設定の確認といった、セキュリティ対策の基本が行われていないことが大きな問題であることがわかりました。

被害に遭ったECサイト事業者は再開するにあたり、52%がECサイト構築プラットフォームの利用に移行しています。

ECサイトの経営者は、

- 組織全体の対応方針の設定、予算・人材の確保

- セキュリティ対策の実施状況の定期的な見直し

- 緊急時の対応体制の整備、外部委託先との連携強化

といったセキュリティ対策を行う必要があります。

また、ECサイトの運用時は、

- ソフトウェアの最新版の維持

- 脆弱性診断の定期的な実施

- 定期的なバックアップの取得とログの確認

- WAFの導入やサイバー保険への加入の推奨

といったセキュリティ対策が求められます。

ECサイトのセキュリティ対策には、定期的な確認と必要な対応の実施が大切です。企業としてセキュリティ対策の重要性を理解して方針を定め、構築時・運用時のチェックや、リスク軽減のためのWAFの導入といった具体的な対策を行いましょう。

参考:ECサイト構築・運用セキュリティガイドライン | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

経済産業省のガイドラインを優しく要約

引用元:https://www.meti.go.jp/policy/netsecurity/guideforecsite.html

ECサイトでは、割賦販売法および業界基準である「クレジットカード・セキュリティガイドライン」にもとづき、クレジットカード情報の保護と不正利用対策が義務付けられています。

経済産業省の要件は、情報漏えいやチャージバック(不正利用による払い戻し)による経済的損失が甚大であるため、EC事業者に以下の対応を強く求めています。

- 情報保護対策:クレジットカード情報を自社で「非保持化」する、または国際標準であるPCI DSSに準拠する。

- 不正利用対策:EMV 3-Dセキュア(3Dセキュア2.0)の導入、および適切な不正ログイン対策の実施。

経済産業省の要件を満たすためには、IPAが推奨する一般的なセキュリティ対策に加え、決済関連の以下の具体的な対応が必要です。

ECサイトの経営者は、

- クレジットカード情報を自社のシステムで扱わない方針を定める

- 非保持化や3Dセキュア導入、脆弱性診断など、セキュリティ対策に必要な予算と人員を確保する

- EMV 3-Dセキュアと適切な不正ログイン対策の導入・実施する

といったセキュリティ対策を行う必要があります。

ECサイトの運用時は、

- カード情報の非保持化を徹底する

- 脆弱性診断の定期的な実施

- 管理画面に入れる人を制限し、ログインには複数の確認方法を使う

- 不正利用の発生状況に応じ、不正検知・監視システム等の適切な追加対策を実施する

といったセキュリティ対策が求められます。

経済産業省のガイドラインは、ECサイト運営が事業継続の条件として満たすべき、クレジットカード決済の安全性を担保するための根幹的な要求事項です。

参考:経済産業省「クレジットカード・セキュリティガイドライン」

クレジット取引セキュリティ対策協議会「EC 加盟店におけるセキュリティ対策導入ガイド2.0版」

※本記事に記載の内容は、2025年10月31日時点のものです。

セキュリティ対策は信頼性の高いECサイト構築システムから

ECサイトのセキュリティ対策は、顧客の信頼を守るのはもちろん、事業を継続するための必須条件です。情報漏えいや不正アクセスのリスクを排除し、顧客が安心して買い物を楽しめる環境を整えることは、ECサイトの売上にも直結します。

しかし、高度なセキュリティ対策を自社のみで維持し続けるには、膨大なコストと専門知識が必要です。特に狙われやすい中小規模のECサイトは「信頼性の高いECサイト構築システム」を選ぶことが、確実なリスクヘッジになります。

イージーマイショップでは、クレジットカードの3Dセキュア対応や店長ナビへのログイン通知機能など、安全にECサイトを運営するためのセキュリティ対策を提供しています。また、セキュリティリスクの高い定期購入機能も簡単に設定が可能です。回数割引や在庫連動、マイページでの解約受付など、セキュリティと利便性を両立した機能が充実しています。

イージマイショップの特徴や機能、料金プランなどの詳細が知りたい方は、ぜひ一度イージーマイショップ公式サイトからご確認ください。

また、アカウントはすぐに作成できますので、まずはお試しでネットショップを開設してみるのもおすすめです。

ECサイトのセキュリティ対策に関するよくある質問と回答

Q.ECサイトのセキュリティ対策は義務化されていますか?

A.個人情報保護法に加え、経済産業省の「クレジットカード・セキュリティガイドライン」により、カード情報の非保持化や3Dセキュア2.0の導入が実質的に義務化されています。2025年3月末までの対応が求められており、未対策で事故が発生した場合は、多額の賠償や決済停止といった厳しい制裁を受けるリスクがあります。

Q.ECサイトで個人情報が流出した事例と対策方法を教えてください。

A.SQLインジェクションやXSSといった脆弱性を突き、データベースから顧客情報を盗み出す手口が多発しています。有効な対策は、通信を監視し不正アクセスを遮断するWAFの導入や、定期的な脆弱性診断の実施です。また、カード情報を自社サーバーで保持しない仕組みの構築も不可欠です。

Q.専門知識がなくても、ECサイトのセキュリティ対策を強化できる方法はありますか?

A.最も確実な方法は、高度なセキュリティが標準実装されているEC構築システムを選定することです。イージーマイショップは、3Dセキュア2.0対応や脆弱性対策、ログイン制限・認証強化などの機能を提供しています。専門知識を補いながら、法令を遵守した安全なショップ運営を両立できます。